信息隐藏应用----数字水印

-

1 信息隐藏应用----...

-

2 信息隐藏应用----...

上一节

下一节

互联网技术的发展使得数字媒体应用正呈爆炸式的增长,越来越多的知识产品以电子版的方式在网上传播。数字信号处理和网络传输技术可以对数字媒体(图像、视频、声音和文字)的原版进行无限制的任意编辑、修改、拷贝和散布,造成数字媒体的知识产权保护和多媒体服务的存取控制(Access Control of Multimedia Services)的问题日益突出,使娱乐业和出版业的经济利益受到巨大损失,并已成为数字世界的一个非常重要和紧迫的议题。

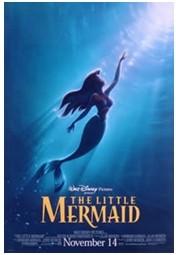

水印的特定用途是有关数字产品的创作者和购买者的信息作为水印而嵌入。每个水印都是一系列编码中惟一的一个编码,即水印中的信息可以惟一地确定每一个数字产品的拷贝,因此,称它们为指纹或者标签。也许不能阻止复制,但人们至少可以指出那些首先复制的人。如果《小美人鱼》的每份拷贝都使用购买人的姓名和地址添加水印,那么当互联网上出现拷贝时,Disney公司可以查明谁该为此负责。因而起到版权和商标保护的作用。

传递信息的途径很多,如暗送秋波、信鸽传信、固定电话、无线手机等,它们通信的信道是不同的。信道是人们有意设计并用于传输各种信号的通道,比如,光纤、铜线、微波、红外线等都是典型的信道例子。

图是1974年上海电影制片厂拍摄的《渡江侦察记》剧照,侦察人员正在将江边钓鱼的国民党军官的“长江军防图”放在芦苇杆中,然后塞进鱼肚里,通过与岸上的交通联络员交换香烟的方式在敌人眼皮底下将情报传递出来,这里“鱼”就是潜信道。