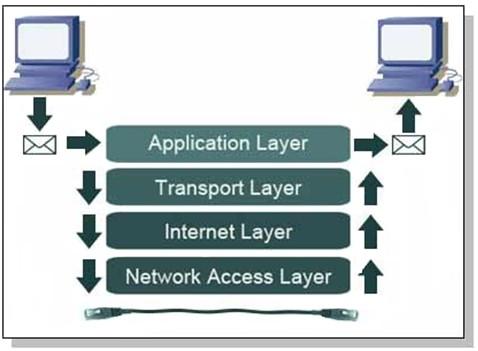

TCP/IP模型

-

1 TCP/IP模型

-

2 TCP/IP模型

上一节

下一节

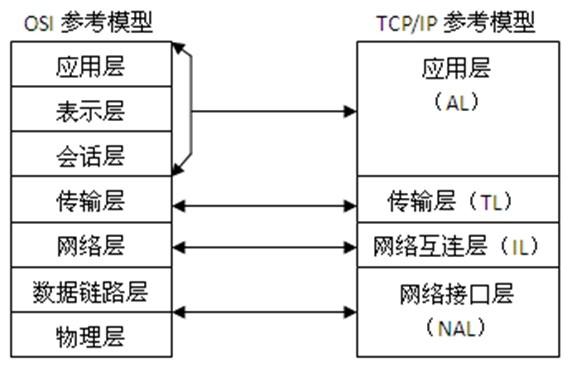

TCP/IP与OSI对比

Hacker(黑客)与Cracker(骇客)有何不同?

“黑客”一般有以下四种意义:

(1)一个对(某领域内的)编程语言有足够了解,可以不经长时间思考就能创造出有用软件的人。

(2)一个恶意(一般是非法地)试图破解或破坏某个程序、系统及网络安全的人。这个意义常常对那些符合条件(1)的黑客造成严重困扰,他们建议媒体将这群人称为“骇客(cracker)”。有时这群人也被叫做“黑帽黑客”。

(3)一个试图破解某系统或网络以提醒该系统所有者的系统安全漏洞。这群人往往被称做“白帽黑客”或“匿名客”(sneaker)或红客。许多这样的人是电脑安全公司的雇员,并在完全合法的情况下攻击某系统。

(4)一个通过知识或猜测而对某段程序做出(往往是好的)修改,并改变(或增强)该程序用途的人。