有如下应用要求:一是要求能够安全访问内部网络(上级网络或内部网络);二是要求异地访问能够像本地访问一样,运行数据客户端软件,甚至浏览共享文件夹。

对于上述应用,传统的且目前使用较多的方法是采用拨号实现远程访问,如图8-29所示。但是这种方式需要电话(或租用DDN、ISDN等)链路,访问内部网络的安全性是以没有通过公用网络为基础的,且需要支持昂贵的线路租用费用。

虚拟专用网(Virtual Private Network,VPN)技术能够解决当前网络通信、资源共享所面临的威胁和提高网络通信的保密性、安全性问题。

VPN是一种能够将物理上分布在不同地点的网络通过公用骨干网,尤其是Internet连接而成的逻辑上的虚拟子网。它提供了通过公用网络安全地对企业内部网络进行远程访问的连接而成。

一个网络连接通常由客户机、传输介质和服务器三个部分组成。VPN同样也由这三部分组成。不同的是,VPN连接使用隧道(Tunnel)作为传输通道(就像装信件的信封),这个隧道是建立在公共网络或专用网络基础上的,如Internet或Intranet,如图所示。

为了保障信息的安全,VPN技术采用了鉴别、访问控制、保密性、完整性等措施,以防止信息被泄漏、篡改和复制。

针对不同的用户要求,VPN有三种解决方案:远程访问虚拟网(Access VPN)、企业内部虚拟网(Intranet VPN)和企业扩展虚拟网(Extranet VPN),这三种类型的VPN分别与传统的远程访问网络、企业内部的Intranet以及企业网和相关合作伙伴的企业网所构成的Extranet(外部扩展)相对应。

VPN技术非常复杂,它涉及通信技术、密码技术和现代认证技术,是一门交叉学科。

VPN安全技术

隧道技术

加密技术

身份认证技术

VPN是在不安全的Internet中通信,通信的内容可能涉及企业的机密数据,因此其安全性非常重要。VPN中的安全技术通常由隧道技术、加密、认证及密钥交换与管理组成。

客户机(Client)向VPN服务器(Authenticating Device)发出请求(Challenge),VPN服务器响应请求(Response)并向客户机发出身份(User name,Password)质询,客户机将加密的响应信息发送到VPN服务器,VPN服务器根据用户数据库(Data Base)检查该响应,如果账户(ID)有效,VPN服务器将检查该用户是否具有远程访问权限,如果该用户拥有远程访问权限,VPN服务器接受此连接。于是在客户机和VPN服务器之间建立起一条安全隧道。如图8-34所示。而在身份验证过程中产生的客户机和服务器共享密钥用来对隧道中传输的数据进行加密。

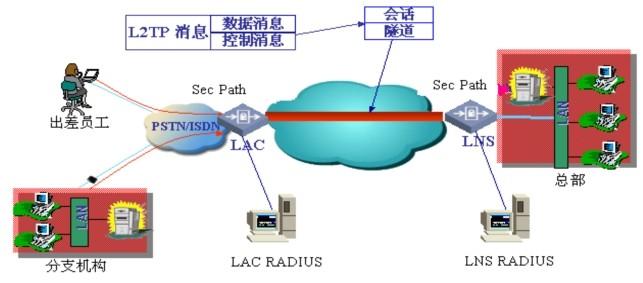

隧道技术(Tunneling Protocal)是VPN的基本技术,类似于点对点连接技术(Point to Point Protocol,PPP),它在公用网建立一条数据通道(隧道),让数据包通过这条隧道传输。隧道是由隧道协议形成的,主要有点到点隧道协议PPTP(Point-to-Point Tunneling Protocol)、第2层隧道协议L2TP(Level 2 Tunneling Protocol)等。下图是使用L2TP协议构建的VPDN应用的典型组网。

在VPN实现中,双方大量的通信流量的加密使用对称加密算法,而在管理、分发对称加密的密钥上采用更加安全的非对称加密技术。

在VPN中,用户身份认证技术是在正式的隧道连接开始前进行用户身份确认,以便系统进一步实施相应的资源访问控制和用户授权。VPN中常用的身份认证技术主要有安全口令、PPP认证协议和密钥管理技术三种。