认识计算机病毒

上一节

下一节

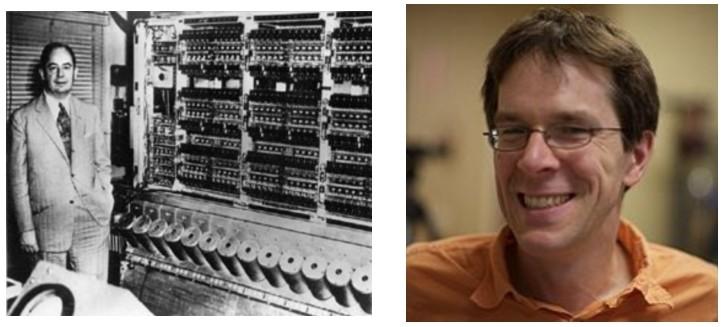

计算机之父冯·诺伊曼发明的计算机 第一个蠕虫病毒发明者Robert Morris

病毒的特征

破坏性。

隐蔽性。

潜伏性。

传染性。

病毒的分类

引导区型病毒(Root Virus)

文件型病毒(File Virus)

复合型病毒(Mix Virus)

宏病毒(Macro Virus)

VBS病毒(脚本病毒)

蠕虫病毒(Worm Virus)

缓冲区溢出

木马程序

从病毒命名看特性

一般格式为:〈病毒前缀〉.〈病毒名〉.〈病毒后缀〉

病毒前缀是指一个病毒的种类,它是用来区别病毒的种族分类的,不同种类的病毒,其前缀是不同的,比如常见的木马病毒的前缀是Trojan,蠕虫病毒的前缀是Worm等。

病毒名是指病毒的家族特征,是用来区别和标识病毒家族的,如著名的CIH病毒的家族名都是统一的“CIH”,还有曾传播非常广泛的振荡波蠕虫病毒的家族名是“Sasser”。

病毒后缀是指一个病毒的变种特征,是用来区别具体某个家族病毒的某个变种,一般都采用英文26个字母来表示,如Worm. Sasser. b就是指振荡波蠕虫病毒的变种B,因此一般称为“振荡波变种B”。如果该病毒变种非常多(生命力顽强),可采用数字与字母混合标识变种。