操作系统(Operating System,OS)是一组面向计算机和用户的程序,是用户程序和计算机硬件之间的软接口,其目的是最大限度地、高效地、合理地使用计算机资源。

操作系统的主要任务之一是为用户管理资源,这些资源包括计算资源、存储资源和外部设备。

操作系统安全和其他系统安全的不同之处在于:操作系统需要提供一系列保护机制,使得用户操作、程序运行、资源分配和访问等不发生冲突,在一定的安全策略下实现资源共享和分离。

混沌初开

在操作系统发展的初期,主要有两大主流产品——DOS和Unix。

在DOS和Unix两大阵营的夹缝中,还生存了一些应用面较窄的操作系统,典型的如Minix——由一名荷兰籍教授Andrew Tannebaum编写的仅有12000行源代码的操作系统示教程序。

Unix

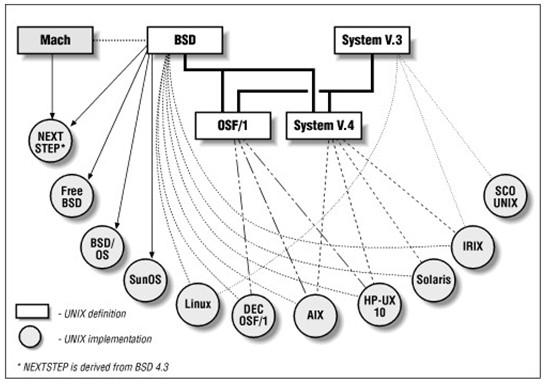

Unix在发展壮大的过程中,衍生出SVR 4(商业的Unix)和BSD(开源的项目)等主要派系,每个派系出现了很多的“变种”,如Solaris、FreeBSD,等等。如图所示

Windows的精彩世界

20世纪80年代,IBM-PC机的普及使MS-DOS成为PC机的标准操作系统,微软自此发迹。进入90年代以后,除了在个人桌面领域收获巨大成功之外,在服务器专业领域,微软先后推出了Windows NT、Windows 2000、Windows Sever 2003和Windows Sever 2008,它们统称为Windows NT系列的操作系统,目前已逐步占据了广大的中小网络操作系统的市场。与Windows 9X相比,Windows NT系列操作系统的网络功能更加强大并且安全,它们具有以下三方面的优点:

支持多种网络协议

内置Internet功能

支持NTFS文件系统