开放性的网络环境

正如一句非常经典的语句所说:“互联网(Internet)的美妙之处在于你和每个人都能互相连接,互联网的可怕之处在于每个人都能和你互相连接。”

互联网是跨国界的,某些法律也受到了挑战,网络安全面临的是一个国际化的挑战。

我国有些专家从2002年提出了“网络实名制”,但是社会趋于多元化以及网络的开放性,不同的国家情况有所不同,而且“网络实名制”本身难以同网络时代相适应,可操作性差。在现实中,艰难做到真正的“网络实名制”。

协议本身的缺陷

网络传输离不开通信协议,而这些协议也有不同层次、不同方面的漏洞,针对TCP/IP等协议的攻击非常多。

操作系统的漏洞

网络离不开操作系统,操作系统的安全性对网络安全同样有非常重要的影响,有很多网络攻击方法都是从寻找操作系统的缺陷入手的。操作系统的缺陷有操作系统程序的源代码存在Bug和操作系统程序的配置不当。

Microsoft公司在2005年正式公布了55个具有编号的操作系统安全漏洞,2006年则公布了78个,同比增长了41.8%。漏洞的大量出现和不断快速增加是网络安全总体形势趋于严峻的重要原因之一。不仅仅操作系统存在这样的问题,其他应用系统也一样。

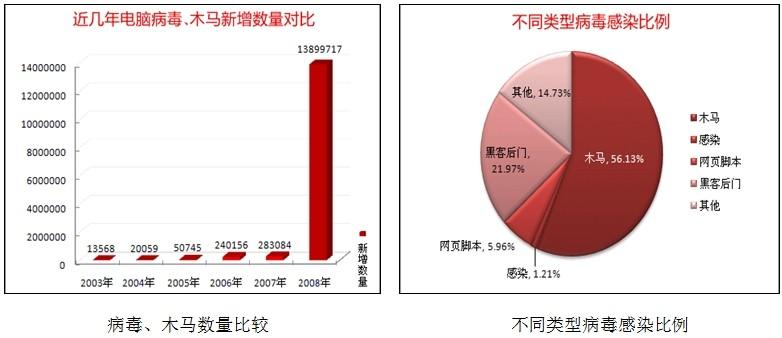

据美国CERT/CC统计,该组织2006年全年收到信息系统安全漏洞报告8064个,平均每天超过22个,与2005年同期相比增长了34.6%。2008年,新增计算机病毒、木马数量呈几何级增长。据金山毒霸“云安全”中心监测数据显示,2008年,金山毒霸共截获新增病毒、木马13899717个,与2007年相比增长48倍。左图为近几年来的新增病毒、木马数量对比情况;右图显示了不同类别病毒、木马所占的比例。